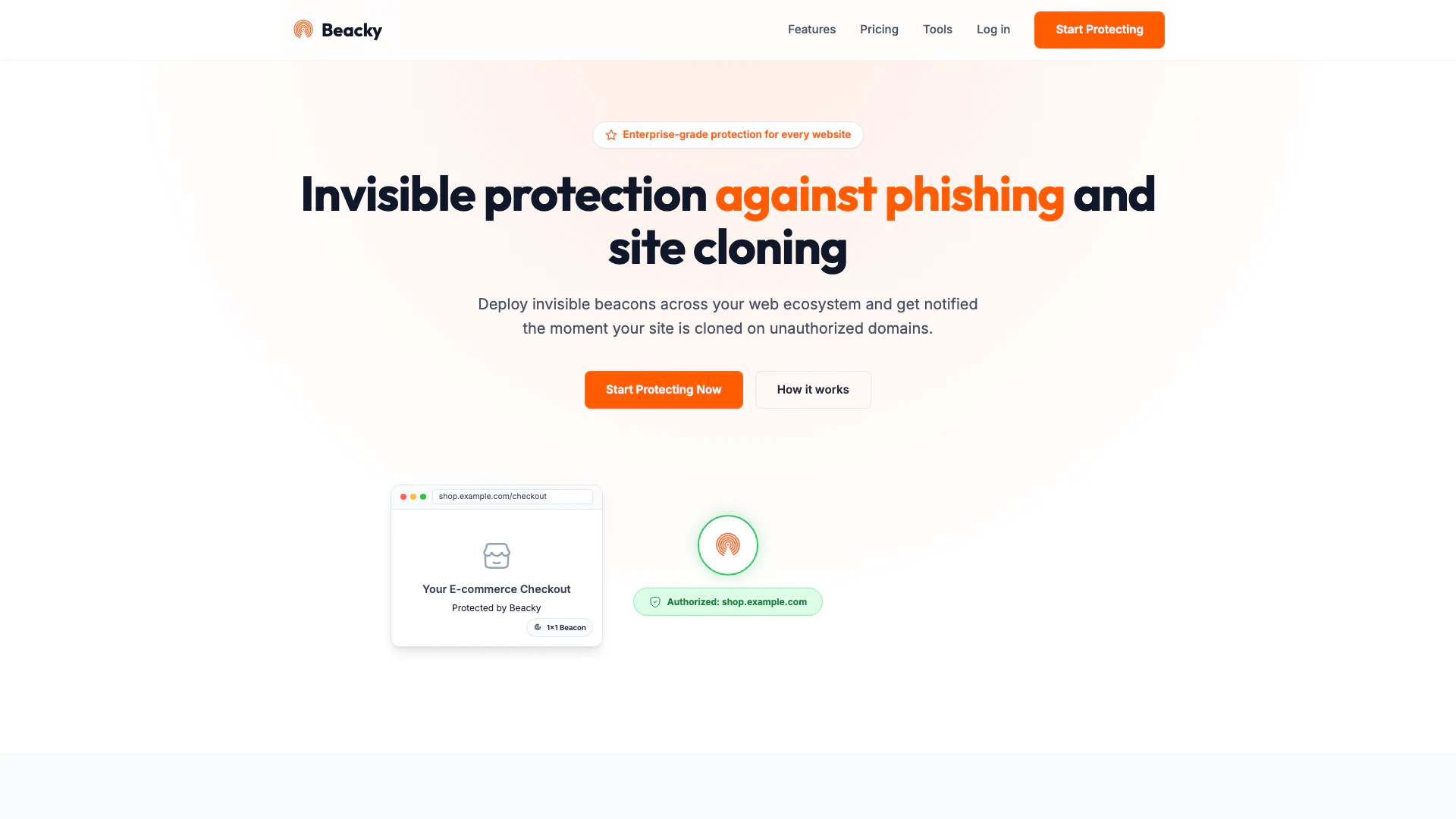

Beacky

Qu'est-ce que Beacky ?

Beacky est un outil de cybersécurité de pointe conçu pour protéger votre marque contre les attaques de phishing et le clonage non autorisé de sites. Utilisant une technologie de balise invisible, Beacky détecte lorsque votre site Web est cloné à des fins malveillantes, fournissant des alertes en temps réel et une intelligence sur les menaces complète. Cela garantit que les entreprises peuvent maintenir leur intégrité et protéger leurs clients contre les escroqueries de phishing. En déployant des balises invisibles de 1x1 pixel au sein de vos actifs Web, Beacky reste indétectable pour les attaquants tout en surveillant toute copie non autorisée de votre site.

Comment utiliser Beacky ?

- Inscrivez-vous pour un compte Beacky sur leur site Web.

- Déployez des balises invisibles en intégrant l'API fournie dans vos actifs Web.

- Surveillez votre site via le tableau de bord Beacky, où vous pouvez voir des alertes en temps réel et des informations sur les menaces.

- Recevez des notifications instantanées chaque fois que des copies non autorisées de votre site sont détectées.

Quelles sont les principales fonctionnalités de Beacky ?

- Technologie de balise invisible : Déployez des balises signées cryptographiquement qui restent indétectables pour les attaquants.

- Alertes en temps réel : Recevez des notifications sans latence dès qu'un site de phishing charge votre contenu protégé.

- Intelligence sur les menaces : Accédez à des informations détaillées, y compris l'IP de l'attaquant, la réputation du domaine, la géolocalisation et les données historiques.

- Tarification évolutive : Plans abordables pour les entreprises de toutes tailles, sans frais cachés.

Pour qui est Beacky ?

Beacky est conçu pour les entreprises de toutes tailles qui cherchent à protéger leur présence en ligne contre les attaques de phishing et le clonage de sites. Il est particulièrement bénéfique pour les plateformes de commerce électronique, les institutions financières et toute organisation qui dépend d'un environnement Web sécurisé pour protéger les informations sensibles des clients. Les équipes de sécurité et les professionnels de l'informatique trouveront les fonctionnalités avancées et l'intelligence sur les menaces de Beacky inestimables pour maintenir l'intégrité de leur marque.

Quels sont les cas d'utilisation de Beacky ?

- Protection du commerce électronique : Protégez les boutiques en ligne contre les clones de phishing qui pourraient tromper les clients en leur fournissant des informations sensibles.

- Maintien de l'intégrité de la marque : Protégez la réputation de votre marque en vous assurant que les copies non autorisées de votre site Web sont détectées et atténuées immédiatement.

- Surveillance en temps réel : Utilisez l'intelligence sur les menaces de Beacky pour rester en avance sur les attaques potentielles en recevant des alertes immédiates et des informations exploitables.

Images du Produit

Beacky Avantages et inconvénients

Avantages

- Protection contre le phishing invisible: Beacky utilise une technologie de balise invisible pour protéger votre marque contre les attaques de phishing en détectant le clonage non autorisé de sites.

- Alertes en Temps Réel: Recevez des notifications instantanées via webhook au moment où un site de phishing tente de cloner votre contenu, garantissant une réponse immédiate.

- Intelligence des Menaces Complète: Obtenez des informations détaillées sur les menaces, y compris l'IP de l'attaquant, la réputation du domaine et la géolocalisation, renforçant vos mesures de sécurité.

Inconvénients

Aucun inconvénient détecté pour cet outil

Beacky Tarification

Plus

Parfait pour les entreprises en croissance.

Enterprise

Pour une infrastructure critique pour la mission.

Pour les informations de tarification les plus récentes, visitez ce lien : https://beacky.com/#pricing

Les prix sont sujets à changement. Veuillez visiter le site web officiel pour les informations de tarification les plus récentes.

Beacky Comparer

| Nom de l'outil | Introduction | Tarification | Type | Note | Date de lancement | En savoir plus |

|---|---|---|---|---|---|---|

TicNote est un outil de prise de notes basé sur l'IA, conçu pour les réunions et les insights. | Payant | 💼Travail/Professionnel🎨Créativité/Création | 25 janvier 2025 | En savoir plus | ||

Interagissez avec des penseurs et artistes renommés en leur posant des questions directement. | Gratuit | 🙋♂️Usage personnel💼Travail/Professionnel🎨Créativité/Création | 24 juin 2015 | Obtenir l'offre | ||

Simplifiez votre gestion des e-mails avec l'IA. | Essai Gratuit | 💼Travail/Professionnel🎨Créativité/Création | 20 janvier 2026 | Obtenir l'offre |

Informations à jour à la date de publication. Les offres et la disponibilité peuvent varier selon l'emplacement et sont sujettes à modification.

Beacky Alternatives

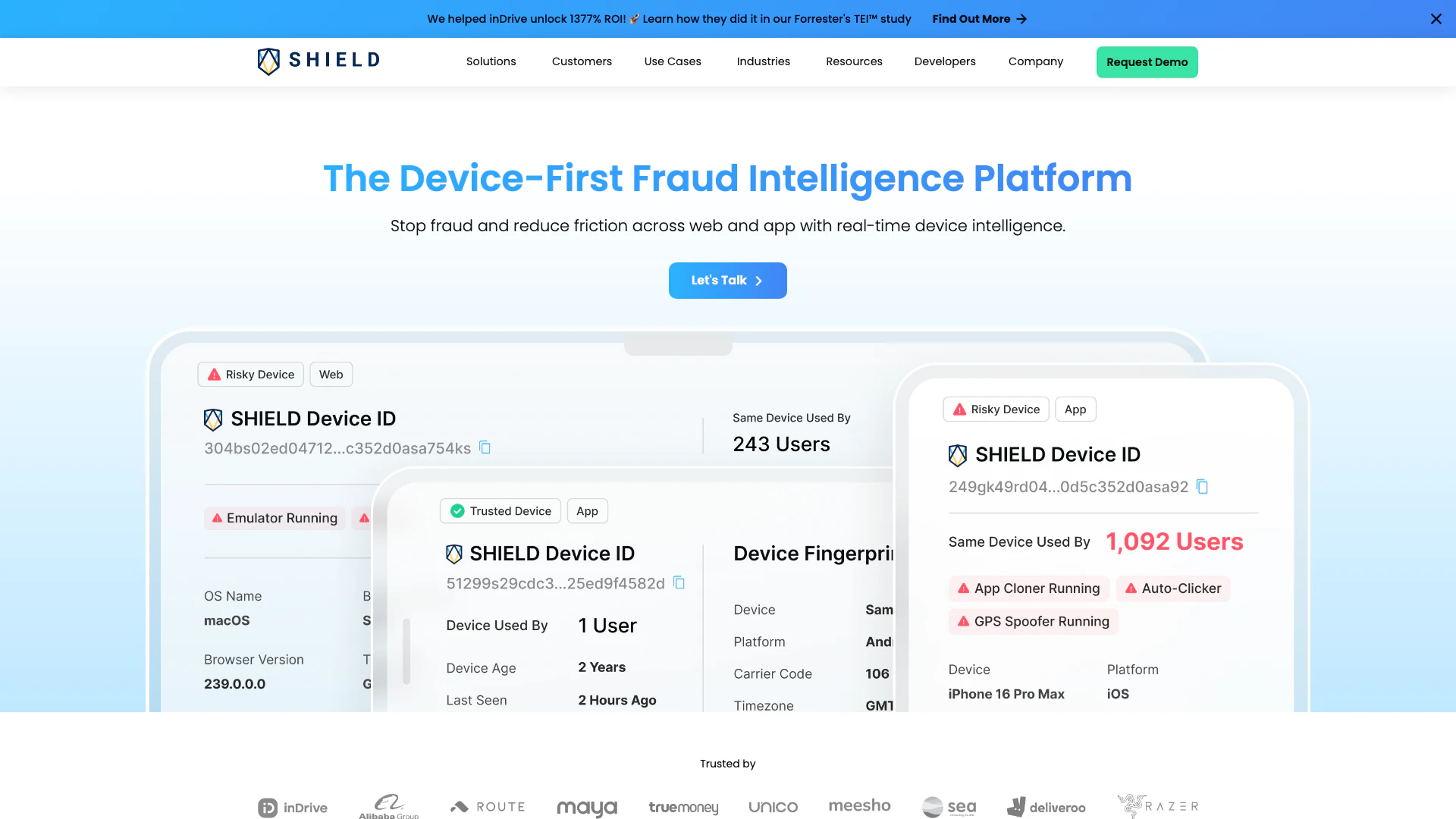

SHIELD propose une détection avancée des fraudes pour protéger les comptes en ligne.

- Autre

- Outils de Protection contre les Bots

- Outils de cybersécurité

- Outils de sécurité en ligne

Identifiez les sites Web potentiellement frauduleux grâce à des avis fiables.

- Autre

- Outils de Détection de Fraude sur les Sites Web

Restez informé avec des nouvelles fiables du monde entier.

- Autre

- Outils de Résumé de Nouvelles

- Outils de Découverte de Contenu en Streaming

- Outils d'engagement communautaire